기술문서

>PHP

PHP 주요 공격 패턴

자료 기본정보

주요 프로그램 스펙

- 평점: 10.0

- 라이선스: free

피드백 및 다운로드

- 사용자 평점: 10.0

- 조회: 84

제조사 및 등록 정보

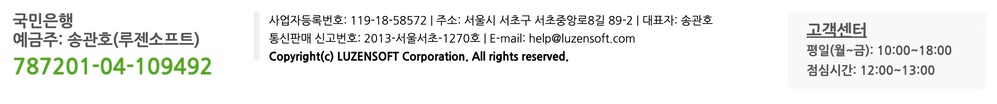

- 제작사: LUZENSOFT

- 등록일: 2026-02-04 15:08:40

> 설명

1. 주요 공격 유형 및 목적

① 원격 코드 실행 (RCE) 및 명령 주입

패턴:

process.mainModule.require('child_process').execSync('id')...목적: 서버에서 시스템 명령어를 직접 실행하려는 시도입니다. 특히

id명령어를 통해 현재 서버 권한(root인지 등)을 확인하려 하고 있습니다. 성공하면 서버 전체를 장악할 수 있습니다.

② SQL 인젝션 (Blind SQL Injection)

패턴:

...UNION SELECT IF(ORD(SUBSTR((1),1,1))<126,1,SLEEP(7))...목적: 데이터베이스(DB)에 비정상적인 쿼리를 던져 데이터를 추출합니다. 여기서

SLEEP(7)은 조건이 참일 때 응답을 지연시켜, DB의 내용을 한 글자씩 알아내려는 '시간 기반 공격'입니다.

③ 파일 포함 공격 (LFI/RFI) 및 로그 인젝션

패턴:

tpl=data/Runtime/Logs/...,auto_prepend_file="/etc/passwd",pearcmd목적: 서버 내부의 민감한 파일(

/etc/passwd)을 읽거나, 공격자가 업로드한 악성 코드(PHP 쉘)를 실행시키려 합니다. 특히 로그 파일에 PHP 코드를 심은 뒤 실행하려는 시도가 보입니다.

④ XSS (Cross-Site Scripting)

패턴:

onmouseover=alert(document.domain)목적: 관리자나 다른 사용자의 브라우저에서 악성 스크립트가 실행되게 하여 세션 쿠키를 탈취하려는 시도입니다.

⑤ 특정 CVE 취약점 공격

패턴:

CVE-2012-1823관련 페이로드목적: 아주 오래된 취약점이지만, 관리가 안 된 서버를 찾아내기 위해 자동화된 도구로 찔러보는 것입니다.

2. 왜 이런 공격을 하는가?

자동화된 스캐닝 (대량 공격): 특정 대상을 노리는 경우도 있지만, 대개는 전 세계 IP를 대상으로 자동 봇(Bot)을 돌려 "하나만 걸려라" 식으로 공격합니다.

랜섬웨어 및 데이터 탈취: DB에 접속해 고객 정보를 팔아넘기거나, 파일을 암호화하여 돈을 요구합니다.

좀비 PC(보안 서버) 확보: 해당 서버를 해킹해 다른 곳을 공격하기 위한 경유지로 활용하거나, 가상화폐 채굴에 사용합니다.

권한 증명: 자신의 해킹 실력을 과시하거나 취약점 현상금(Bug Bounty)을 노리는 경우도 있습니다.

3. 대응 방안 (개발자 및 관리자 참고)

만약 본인이 운영하는 서비스에 이런 로그가 남았다면, 아래 조치들을 점검해 보셔야 합니다.

입력값 검증: 사용자가 입력하는 모든 값(POST, GET, Header)을 절대 믿지 마세요. 특수문자를 필터링하거나 Prepared Statement를 사용해야 합니다.

보안 업데이트: PHP 버전, 프레임워크(Laravel, CodeIgniter 등)를 최신으로 유지하세요. (위 로그에

BitByte와 같은 커스텀 클래스나 특정 라이브러리를 사용하신다면 더욱 주의 깊게 로직을 검토해야 합니다.)WAF (웹 방화벽) 도입: 이런 뻔한 패턴의 공격은 AWS WAF나 Cloudflare 같은 방화벽이 대부분 차단해 줍니다.

에러 메시지 숨기기: 서버 내부 경로가 로그에 노출되지 않도록 설정하세요.

혹시 특정 로그가 실제 서버에서 **성공(HTTP 200 OK)**으로 떴는지 확인해 보셨나요? 만약 성공한 흔적이 있다면 즉시 서버 점검이 필요합니다. 추가로 궁금한 점이 있으면 말씀해 주세요!