유틸리티

>바이러스 백신

[전용백신] 안철수연구소 V3 Malicious Document , Silence 모드용 2015-02-02

자료 기본정보

![[전용백신] 안철수연구소 V3 Malicious Document , Silence 모드용 2015-02-02](http://hm.luzensoft.com/storage/images_file/list/3/ahn_logo.gif)

주요 프로그램 스펙

- 평점: 10.0

- 라이선스: 프리웨어

- 운영체제: WIN,

피드백 및 다운로드

- 사용자 평점: 10.0

- 조회: 83

- 다운: 1

제조사 및 등록 정보

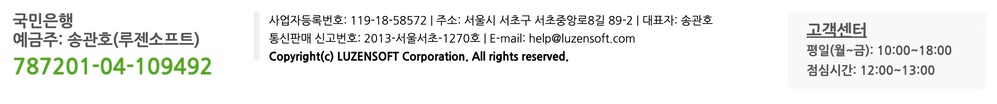

- 제작사: 안철수연구소

- 등록일: 2018-07-13 11:28:02

- 설명

안철수 연구소에서 무료로 제공하는 V3 Malicious Document 전용백신입니다.

제작사설명

* 전용백신 실행 전 주의 및 참고 사항에 대한 안내입니다.

1. 본 전용백신은 다음의 증상을 발생시키는 악성코드를 진단/치료하는 목적으로만 제작되었습니다.

- Dropper/Exploit-HWP

위 악성코드는 취약점을 가진 한글 파일입니다.

*V3 Malicious Document 전용백신은 변형 추가 시 마다 업데이트가 이루어 지고 있습니다.

2. 전용백신 실행 전 작업중인 데이타는 반드시 저장하시고, 전용백신 이외에 다른 응용 프로그램은 반드시 종료하시기 바랍니다. 또한 전용백신의 동작중 다른 응용 프로그램의 실행은 가급적 권장 하지 않습니다.

3. 본 전용백신은 다음과 같은 윈도우 운영체제에서 정상적으로 동작 합니다.

- 윈도우 2000 (SP0 ~ SP4)

- 윈도우 XP (SP0 ~ SP3)

- 윈도우 2003 (SP0 ~ SP2)

- 윈도우 비스타 (SP0 ~ SP2)

- 윈도우 7(SP0 ~ SP1)

4. 전용백신은 반드시 "관리자 권한" 으로 실행 되어야 합니다.

5. 작업이 끝나면 재 부팅이 필요 할 경우 안내 메시지에 따라 시스템을 재부팅 해주시길 바랍니다.

6. 전용백신은 본 악성코드를 진단 / 치료하는 기능만 제공되며 예방하는 기능은 제공되지 않습니다.

7. 전용백신을 백그라운드(Background)에서 동작하시기 원하시면, Silence 모드용 전용백신을 다운로드 받으시기 바랍니다.

*주의 : Silence용 전용백신은 화면에 아무것도 나타나지 않으며, 검사/치료를 위하여 임의로 시스템을 재 부팅 시킬 수 있습니다. 그러므로 작업중인 데이터는 반드시 저장 후 사용하시기 바랍니다. (전문 시스템 관리자 이외에는 사용을 권장하지 않습니다.)

이 프로그램은 프리웨어입니다.

미리보기

미리보기 불가:

이 파일 형식 (exe)은 미리보기를 지원하지 않습니다.